Тесты цифровой техники

|

|

|

|

Хакеры Turla управляют атакой через Instagram Бритни Спирс

08.06.2017 12:50

версия для печати

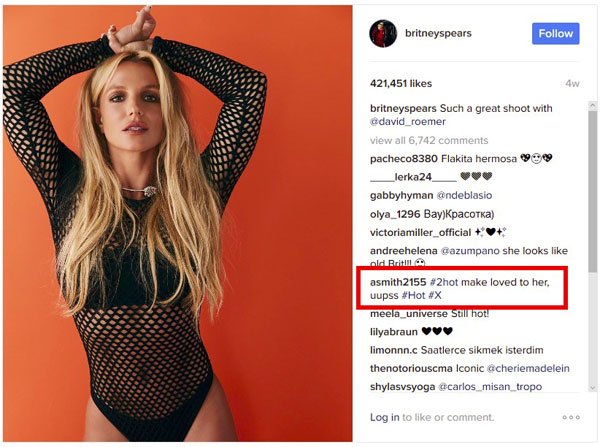

Кибергруппа Turla специализируется на операциях кибершпионажа, ее основные цели – правительственные и дипломатические учреждения. Жертвами Turla становились крупные организации из Европы и США, в 2016 году хакеры провели атаку на швейцарский оборонный холдинг RUAG. Типичный для Turla метод атаки – watering hole – компрометация сайтов, посещаемых потенциальными жертвами. Эту схему хакеры используют как минимум с 2014 года. Они скомпрометировали ряд сайтов посольств и государственных учреждений по всему миру, включая посольства России в США, Министерства иностранных дел Узбекистана, Киргизстана и Молдовы. Эксперты ESET выявили новую вредоносную программу группы Turla, которая распространяется через взломанные ресурсы под видом расширения. Когда пользователь заходит на взломанный сайт, ему предлагается установить расширение для Firefox – HTML5 Encoding. Это вредоносное расширение использует интересный способ обращения к управляющему С&С-серверу – через соцсети. В отличие от ряда вредоносных инструментов, содержащих URL С&С-сервера в коде, HTML5 Encoding получает его адрес извне – из комментариев к определенным постам в Instagram. Образец, изученный в ESET, использовал для этого комментарии к фото Бритни Спирс в ее официальном аккаунте.

Расширение изучает комментарии и вычисляет индивидуальное значение хеша для каждого из них. Обнаружив комментарий с хеш-суммой, равной 183, программа извлекает адрес сервера в виде короткой ссылки, полученной с помощью сервиса Bit.ly. Получив доступ к командному C&C-серверу, расширение собирает информацию о зараженной системе и передает данные операторам. Программа выполняет следующие типы команд:

Использование социальных сетей в атаках создает дополнительные сложности в построении защиты. Трафик от соцсетей, связанный с деятельностью злоумышленников, сложно отличить от легитимного. Кроме того, метод обеспечивает хакерам большую гибкость – они могут оперативно менять адреса командных серверов и удалять их следы. Редактор раздела: Тимофей Белосельцев (info@mskit.ru) Рубрики: Web, Безопасность

наверх

Для того, чтобы вставить ссылку на материал к себе на сайт надо:

|

|||||

А знаете ли Вы что?

NNIT.RU: последние новости Нижнего Новгорода и Поволжья18.04.2024 В России на 30% вырос спрос на ИБ-специалистов, умеющих работать с искусственным интеллектом 09.04.2024 Яндекс представил Карты с персональными рекомендациями

|

||||