Тесты цифровой техники

|

|

|

|

Промышленность на грани информационного краха

26.04.2018 21:40

версия для печати

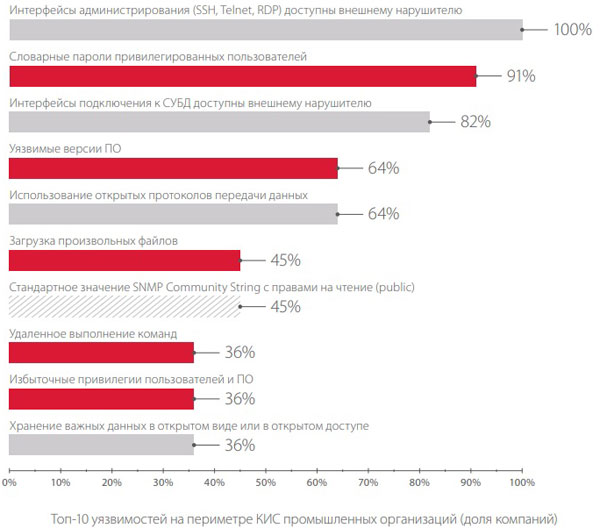

Как отмечают аналитики Positive Technologies, преодоление сетевого периметра доступ к корпоративному сегменту ЛВС возможны в 73 % промышленных компаний. Причина такой легкодоступности – в ошибках конфигурации сетевого периметра. К тому же 82 % предприятий не могут противостоять внутреннему нарушителю, который стремится проникнуть в технологическую сеть из корпоративной информационной системы. Более того – весомая доля атак отличается простотой, что также говорит не в пользу систем безопасности, используемых промышленными предприятиями. По данным аналитиков, доля атак низкого или тривиального уровня сложности среди всех, инициированных для проникновения корпоративной информационной системы в технологическую, составляет 67 %. Они основаны на использовании существующих недостатков конфигурации устройств и сегментации сетей, а также уязвимости ОС, эксплойты для которых можно найти в интернете. Одной из причин является человеческий фактор: администраторы сами создают небезопасные каналы управления. В Positive Technologies отмечают, что в каждой промышленной организации, в которой подобная атака оказалась удачной, были выявлены те или иные недостатки сегментации сетей или фильтрации трафика. В 64 % случаев проблемы были созданы администраторами при создании каналов удаленного управления. В 18 % случаев ресурсы АСУ ТП вообще не были выделены в отдельный сегмент сети. Среди наиболее часто встречающихся недостатков все еще остаются простые словарные пароли и устаревшее ПО. Проблемы с паролями, к примеру, были выявлены в системах каждой промышленной компании. Топ-10 уязвимостей на периметре КИС промышленных организаций (доля компаний)

По данным Positive Technologies, 2018 г. «Помимо сугубо технических сложностей обеспечения безопасности, есть и организационные: ресурсов специалистов ИБ в компании часто не хватает, чтобы администрировать множество объектов, которые могут быть распределены территориально, – рассказывает руководитель отдела аналитики информационной безопасности Positive Technologies Евгений Гнедин. – Поэтому они вынуждены создавать удаленные каналы связи, часто в ущерб безопасности. Более того, за безопасность непосредственно АСУ ТП отвечают другие специалисты, и «безопасников» корпоративной сети туда не допускают, поэтому несогласованность действий может стать причиной появления ошибок конфигурации на границе между корпоративной и технологической сетью». Автор: Алена Журавлева (info@mskit.ru) Рубрики: Безопасность

наверх

Для того, чтобы вставить ссылку на материал к себе на сайт надо:

|

||||||

А знаете ли Вы что?

NNIT.RU: последние новости Нижнего Новгорода и Поволжья16.01.2026 RUTUBE запускает новую систему привилегий для авторов контента 16.01.2026 Как россияне провели каникулы с сервисами Яндекса 16.01.2026 VK Видео проанализировал контентные предпочтения россиян в новогодние каникулы

|

||||